Cu toții suntem tentați să folosim o rețea WiFi publică când este disponibil și, personal, încerc mereu să o găsesc când merg la baruri, restaurante și hoteluri, pentru a putea naviga gratuit, ceea ce mă economisește de volumul de date al abonamentului meu și care ar trebui să fie cu siguranță mai rapid decât o rețea 3G.

Cu toții suntem tentați să folosim o rețea WiFi publică când este disponibil și, personal, încerc mereu să o găsesc când merg la baruri, restaurante și hoteluri, pentru a putea naviga gratuit, ceea ce mă economisește de volumul de date al abonamentului meu și care ar trebui să fie cu siguranță mai rapid decât o rețea 3G. Din păcate, însă, navigarea și introducerea parolelor și a datelor personale pe un site web, fiind conectate pe o rețea wifi publică, pot fi periculoase .

Un hacker, chiar dacă nu prea bun, ar putea fi gata să fure informații, date și parole de la toți cei care se conectează la rețeaua respectivă, chiar fură identitatea online a acestor persoane.

Cine este curios despre cum este posibil, descoperim aici unele dintre cele mai eficiente tehnici de hacking pentru a fura date din rețelele publice publice .

Evident, nu sunt capabil să vă explic cum spionați de fapt conversațiile și datele care trec într-o rețea wifi.

Lucrul important care trebuie să fie clar este faptul că oricine, cu puține abilități de calculator și dorință de studiu, poate folosi aceste tehnici pe computerul său, datorită setului de instrumente incluse în Kali Linux.

CITEȘTE ȘI INSTEAD: Cum navighezi în siguranță pe rețeaua wifi publică, gratuită sau nesigură

Atac 1: Omul în mijloc (MITM)

Tipul de atac numit Man-in-the-middle (MITM) este unul în care un terț intră pe linia de comunicare între două părți și interceptează datele transmise.

Un exemplu tipic de Man in the Middle este acela care implică deturnarea conexiunii unui utilizator pentru a-i arăta, în locul site-ului pe care încearcă să-l folosească (de exemplu Facebook sau site-ul băncii), unul identic, dar creat special pentru a înșela. .

Un tip foarte simplu și simplu de atacat de Man In The Middle este DNS Spoofing, cel care va schimba numele site-urilor, astfel încât, de exemplu, prin deschiderea google.it veți ajunge în schimb pe un alt site web.

Oricine utilizează Wi-Fi public este deosebit de vulnerabil la un atac MITM, deoarece informațiile transmise sunt în general clare și ușor surprinse.

Rețineți că pentru un hacker este suficient să aveți acces la e-mail pentru a accesa numele de utilizator, parola, mesajele private și orice alte informații private.

Dacă doriți să testați atacurile MITM, consultați articolul despre verificarea securității rețelei LAN / Wifi care simulează atacurile hackerilor

Împotriva acestui tip de atacuri nu vă puteți ajuta, dar verificați întotdeauna pe ce site scriem parola sau alte informații private și asigurați-vă că este întotdeauna un site HTTPS, cu un certificat SSL TSL neexpirat sau invalid.

Activarea modului care deschide întotdeauna doar site-urile HTTPS ajută la apărarea împotriva acestui tip de atac.

Atac 2: conexiune la o rețea Wi-Fi falsă

Aceasta este o variantă mai subtilă a unui atac MITM, cunoscut și sub numele de atac "Evil Twin".

Tehnica presupune crearea unui punct de acces care să surprindă fiecare date transmise.

Dificil de observat, dacă utilizați o rețea publică gratuită wifi, dacă interceptează date în tranzit, oricum este, deoarece este ușor să configurați acest truc, este de asemenea ușor să vă apărați.

Dacă site-ul pe care îl accesați este HTTPS, datele trimise acestuia sunt criptate și protejate chiar și pentru cei care doresc să încerce să-l intercepteze, așa cum se vede în punctul de mai sus.

Pentru o mai mare securitate, însă, întotdeauna mai bine, atunci când doriți să utilizați o rețea publică wifi, întrebați dacă funcționează personalului restaurantului sau celor care îl gestionează.

Atac 3: adulmecarea pachetelor

Acest nume amuzant indică cea mai simplă metodă de a fura informații care trec printr-o rețea.

Această tehnică poate fi, de asemenea, experimentată acasă, cu ușurință în orice LAN, chiar și non-wifi, așa cum se arată în articolul despre cum să capturați pachete și să spionați traficul pe rețelele wifi, folosind programe gratuite, cum ar fi Wireshark.

Printre altele, sniffingul de pachete în rețea nu este chiar ilegal pentru un manager wifi, ceea ce ar fi suficient pentru a arăta un avertisment utilizatorilor, înainte de logare, despre posibilitatea de a monitoriza rețeaua înainte de conectare.

Din nou, nicio informație care trece prin site-urile HTTPS nu poate fi vizualizată în limpede de la Packet Sniffing.

Attack 4: Sidejacking ( deturnarea sesiunii sau deturnarea cookie-urilor )

Sidejacking se bazează pe colectarea de informații prin adulmecarea pachetelor.

În acest caz, însă, hackerul reușește să stocheze datele, astfel încât să poată studia și decripta ulterior, dacă este posibil.

Hackerul exploatează vulnerabilitățile existente pe certificatul de securitate (și pe cookie-ul trimis de server) și, prin urmare, reușește să deturneze sesiunea și să obțină acces la toate conturile private.

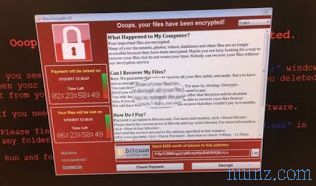

Un cybercriminal capabil va putea infecta computerul celor care se conectează la Wifi prin malware și chiar dacă nu pot citi parola introdusă pe un site protejat HTTPS, pot capta o serie întreagă de date private până la accesarea fiecărui site web la care victima s-a conectat.

În trecut, când Facebook nu avea HTTPS, puteai deturna cu ușurință sesiunea prin Secțiunea de deturnare și hack-ul unui cont Facebook.

În acest caz, vorbim despre o tehnică care poate deveni foarte puternică, dacă este folosită de o persoană capabilă, din fericire, cu toate acestea, există puține persoane atât de bune în jur, așa că chiar și în acest caz, importantul este să fii atent să te conectezi la un Site-ul HTTPS

Pentru a îmbunătăți securitatea personală, totuși, atunci când este conectat la o rețea publică, merită să navigați în spatele unei VPN.

CITEȘTE ȘI: Furtul de parole pe internet: cele mai utilizate 5 tehnici